×セキュリティ

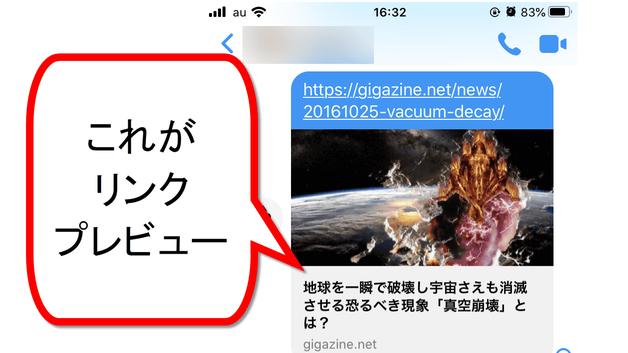

メッセージアプリやチャットアプリの多くは、会話をスムーズにするために、貼り付けたURLのページが含む文章や画像を一部だけ表示させる「リンクプレビュー」という機能を搭載しています。しかし、このリンクプレビューがスマートフォンのバッテリーを浪費させたり、アプリをクラッシュさせたり、マルウェアに感染したりする危険性を上げていると指摘されています。Link Previews: How a Simple Feature Can Have Privacy and Security Risks | Myskhttps://www.mysk.blog/2020/10/25/link-previews/Study shows which messengers leak your data, drain your battery, and more | Ars Technicahttps://arstechnica.com/information-technology/2020/10/study-shows-which-messengers-leak-your-data-drain-your-battery-and-more/リンクプレビューは、以下のように、ユーザーが言及したい記事のURLをアプリ内で貼り付けた時に、URLのページ内に含まれるページタイトルや画像が自動的に表示される機能を指します。

このようなリンクプレビューはオンラインでの会話を容易にしますが、新たな調査で、Facebook Messenger、Instagram、LinkedIn、LINEといったアプリ内のリンクプレビューが、ユーザーをセキュリティ上の危険にさらす可能性があると示されました。リンクプレビューが実現するためには、アプリがユーザーが貼り付けたURLのページにアクセスしてファイルを開き、内容の調査を行う必要があります。しかし、この調査の過程でマルウェアがダウンロードされたり、巨大ファイルがダウンロードされアプリがクラッシュしたり、バッテリーや限られた帯域幅が消費されたりといった危険があるとのこと。

アプリ開発者であるTalal HajBakry氏とTommy Mysk氏が、Facebook MessengerとInstagramで2.6GBの巨大ファイルを送信した時の様子は、以下のムービーから確認できます。これにより、アプリは多くのバッテリーと帯域幅を消費することになりました。また、ファイルはFacebook Messengerのサーバーに保存されることになるので、ファイルが個人的な内容だった場合、プライバシーの面から問題があります。Link Previews: Instagram servers download any link sent in Direct Messages even if it's 2.6 GB - YouTube赤枠で囲った部分がリンクプレビューですが、ファイルが巨大であるため、画像部分が黒塗りで表示されています。

アプリがファイルをどう処理しているのかが確認されたところ……

8台以上のサーバーがそれぞれ2.6GBのファイルをダウンロードしていたとのこと。複数のサーバーが約1時間かけて、合計24.7GBをダウンロードしていたと確認されています。

またJavaScriptのコードが含まれる場合、リンクプレビューを通じて悪意のあるコードが読み込まれてしまう可能性もあります。一般的なブラウザであればセキュリティ保護機能が備わっていますが、Facebook MessengerやInstagramといったアプリに同様の保護機能はありません。以下はJavaScriptをリンクプレビューがどう処理しているのかを実験したところ。Link Previews: How hackers can run any JavaScript code on Instagram servers - YouTubeHajBakry氏とMysk氏が実験の結果をそれぞれのアプリ開発元に連絡したところ、Facebook MessengerやInstagramからは「意図した機能である」という返答を得たとのこと。一方で、LinkedInは最初の50メガバイトだけをコピー・ダウンロードする形で、パフォーマンスを改善させたそうです。またLINEはプレビューを作成するためにリンクをLINEのサーバーに送っていたことも報告されています。「LINEのサーバーはアプリを通じてリンクが何かや、誰が誰とリンクを共有しているかを知っており、これはエンドツーエンドの暗号化の目的を損なうものだと私たちは考えます」とMysk氏は述べています。なお、DiscordやGoogleハングアウト、Slack、Twitter、Zoomなどはファイルをコピーするものの、ファイルサイズを15~50MBに制限していました。以下はチャット・メッセージアプリの特徴をまとめた表。列のラベルに各アプリの名前、行のラベルは左から「エンドツーエンドの暗号化の有無」「プライベート情報の無許可のコピー」「サーバーが巨大ファイルをダウンロードするか」「リンクプレビューによってアプリがクラッシュしたりバッテリーを消費したりするか」「IPの露出」「暗号化されたリンクの流出」「リンクプレビューサーバー上で悪意あるコードが動作する危険性」となっています。なお、一番下の黒塗りの部分は記事作成時点で修正中のアプリとなっているため、修正後に公開される予定とのこと。

「リンクプレビューは一般的に、ユーザーが恩恵を受ける優れた機能ですが、プライバシーやセキュリティーについて慎重に考えられていない場合、さまざまな問題が発生すると私たちはこの調査で示しました」とHajBakry氏とMysk氏は述べています。

この記事のタイトルとURLをコピーする

・関連記事ネット上であなたのプライバシーを守る簡単な6つの改善案 - GIGAZINEネット時代を生き抜く術「ハッキングされないためにできること」まとめ - GIGAZINE悪意あるアプリがほぼすべてのアプリを乗っ取れるAndroidの脆弱性「StrandHogg 2.0」 - GIGAZINEAndroidデバイスに「PNG画像を見るだけでハッキングされてしまう脆弱性」があると判明 - GIGAZINEiPhoneユーザーのジャーナリストを襲った「不可視なハッキング」とは一体どんな手口だったのか? - GIGAZINE

・関連コンテンツ

- Tweet

in ソフトウェア, 動画, セキュリティ, Posted by logq_fa

You can read the machine translated English article here.